In dieser Anleitung erstellen wir eine Zentrale Benutzerverwaltung für unsere Email-Postfächer und unsere Nextcloudzugänge.

Vorbedingungen ist die Installation von Nextcloud + Traefik nach diesem Tutorial.

1. Vorwort

1.1 Was ist LDAP ?

LDAP steht für Lightweight Directory Access Protocol und ist ein skalierbarer Verwaltung Standard. Im Grunde bedeutet es, dass man ihn relativ einfach nutzen kann, um einfach einen bis hunderte von Benutzer zu verwalten oder relativ komplex, um tausende Geräte, Benutzer, Konten und /oder Adressen eines Großkonzerns zu verwalten.

1.2 Brauche ich LDAP ?

Es kommt darauf an.

Wenn du einen Dienst wie Nextcloud hostest mit 5 Nutzern, dann eher nicht aber wenn ein zweiter oder dritter Dienst wie ein Mailserver oder ein Matrixserver dazukommt dann, wird die Sache interessant.

Die Nutzer werden zentral verwaltet.

Ein Passwort und ein Login für deine Dienste.

Passwort ändern wird auch an einer Stelle für alle Dienste erledigt.

Also brauchst du LDAP ?

1.3 Was kochen wir heute ?

Nach diesem Tutorial wirst du eine zentrale Benutzerverwaltung für Email und Nextcloud haben.

Der Mailserver wird leider nicht Mailcow sein, da Mailcow kein LDAP unterstützt. Daher bauen wir uns einen Server auf der Basis von Postfix und Dovecot.

Wir servieren heute einen Mailserver mit …

- Mail-Alias

- Mail-Spoof-Protection

- Mail-Spoofing (für den Admin wenn gewünscht)

- CALM-AV

- Fail2Ban Absicherung

- SpamAssassin

2. Vorbereitungen

Wir werden vier Dienste erstellen (Nextcloud nicht mitgerechnet), zwei dieser Dienste müssen/sollten nicht permanent Laufen.

- Mailserver

- OpenLDAP im folgenden nur LDAP genannt

- LDAP-Usermanager im folgenden nur LUM genannt

- phpLDAPadmin im folgenden nur LPA genannt

Ich gebe dir den Tipp, öffne dir eine Copy/Paste-Datei mit folgenden Einträgen. Suche und Ersetze ..

‘example’ mit einem Domainnamen, ‘com’ mit deiner Top-Level-Domain und bereite die die beiden Passwörter vor

cn=admin,dc=example,dc=com

StarkesAdminPasswort

cn=readonly,dc=example,dc=com

StarkesReadonlyPasswort

@example.com2.1 Ordner und Dateien anlegen

mkdir -p /opt/containers/{ldap,lum,lpa,mailserver}

touch /opt/containers/ldap/docker-compose.yml

touch /opt/containers/lum/docker-compose.yml

touch /opt/containers/lpa/docker-compose.yml

touch /opt/containers/mailserver/{docker-compose.yml,mailserver.env}2.2 Dateien füllen

Es gilt wieder ersetze example mit deinem Domainnamen com mit deiner Top-Level-Domain und die Passwörter.

Ich habe versucht alle Punkte zu markieren, die eine Änderung verlangen aber es ist nicht ausgeschlossen, dass ich die eine oder andere Zeile übersehen habe.

2.2.1 LDAP

nano /opt/containers/ldap/docker-compose.ymlversion: '3'

services:

openldap:

image: osixia/openldap:latest

container_name: openldap

ports:

- "389:389" #nicht in der Firewall freigeben. Nextcloud braucht das opening irgendwie

environment:

LDAP_LOG_LEVEL: "256"

LDAP_ORGANISATION: "example dot com" #aendern hier ist keine Ernsthaftigkeit gefragt LooneyToons GmbH o.ä. geht ohne Probleme

LDAP_DOMAIN: "example.com" #aendern

LDAP_BASE_DN: "dc=example,dc=com" #aendern / ist deine Domain

LDAP_ADMIN_PASSWORD: "StarkesAdminPasswort" #Admin-Passwort erstellen

LDAP_CONFIG_PASSWORD: "GibMirEinPasswortConfig" #Config-Passwort erstellen, ist pflich aber wir benötigen es nicht

LDAP_READONLY_USER: "true"

LDAP_READONLY_USER_USERNAME: "readonly"

LDAP_READONLY_USER_PASSWORD: "StarkesReadonlyPasswort" #Readonly-Passwort erstellen, wird für jede unserer apps benutzt die keine bearbeitung vornehmen muss / soll

LDAP_RFC2307BIS_SCHEMA: "true"

LDAP_BACKEND: "mdb"

LDAP_TLS: "true"

LDAP_TLS_CRT_FILENAME: "ldap.crt"

LDAP_TLS_KEY_FILENAME: "ldap.key"

LDAP_TLS_DH_PARAM_FILENAME: "dhparam.pem"

LDAP_TLS_CA_CRT_FILENAME: "ca.crt"

LDAP_TLS_ENFORCE: "false"

LDAP_TLS_CIPHER_SUITE: "SECURE256:-VERS-SSL3.0"

LDAP_TLS_VERIFY_CLIENT: "demand"

LDAP_REPLICATION: "false"

KEEP_EXISTING_CONFIG: "false"

LDAP_REMOVE_CONFIG_AFTER_SETUP: "true"

LDAP_SSL_HELPER_PREFIX: "ldap"

tty: true

stdin_open: true

volumes:

- /var/lib/ldap

- /etc/ldap/slapd.d

- /container/service/slapd/assets/certs/

domainname: "example.com" #aendern

hostname: "openldap"

networks:

- openldap

networks:

openldap:

name: openldap

attachable: true

Code-Sprache: PHP (php)2.2.2 LUM

nano /opt/containers/lum/docker-compose.ymlversion: '3'

services:

openldap-ui:

image: wheelybird/ldap-user-manager:v1.5 # Version nicht ändern da es bisher in den neueren versionen beim Setup zu fehlern kommt

container_name: openldap-ui

labels:

- "traefik.enable=true"

- "traefik.http.routers.lum.entrypoints=https"

- "traefik.http.routers.lum.rule=Host(`lum.example.com`)"

- "traefik.http.routers.lum.tls=true"

- "traefik.http.routers.lum.tls.certresolver=http"

- "traefik.http.routers.lum.middlewares=default@file"

- "traefik.http.routers.lum.service=lum"

- "traefik.http.services.lum.loadbalancer.server.port=80"

- "traefik.docker.network=proxy"

environment:

- LDAP_URI=ldap://openldap

- LDAP_BASE_DN=dc=example,dc=com

- LDAP_REQUIRE_STARTTLS=FALSE

- LDAP_ADMINS_GROUP=admins

- LDAP_ADMIN_BIND_DN=cn=admin,dc=example,dc=com #ändern

- LDAP_ADMIN_BIND_PWD=StarkesAdminPasswort # ändern

- LDAP_IGNORE_CERT_ERRORS=true

- NO_HTTPS=TRUE

- PASSWORD_HASH=SSHA

- USERNAME_FORMAT={first_name}.{last_name} # Syntax wie neue benutzernamen ausgefüllt werden aber nicht müssen / hier keinen Benutzeraccount eintragen

- EMAIL_DOMAIN=example.com # Email Domain die vorausgefüllt wird 'Username@EMAIL_DOMAIN'

networks:

- openldap

- proxy

networks:

proxy:

external: true

openldap:

external: true

Code-Sprache: PHP (php)Die Werte von USERNAME_FORMAT und EMAIL_DOMAIN werden nur ausgefüllt nicht in die Datenbank geschrieben aber das wird später mehr Sinn ergeben

2.2.3 LPA

nano /opt/containers/lpa/docker-compose.ymlversion: '3'

services:

phpldapadmin:

image: osixia/phpldapadmin:latest

container_name: phpldapadmin

environment:

PHPLDAPADMIN_LDAP_HOSTS: "openldap"

PHPLDAPADMIN_HTTPS: "false"

labels:

- "traefik.enable=true"

- "traefik.http.routers.lpa.entrypoints=https"

- "traefik.http.routers.lpa.rule=Host(`lpa.example.com`)" #aendern

- "traefik.http.routers.lpa.tls=true"

- "traefik.http.routers.lpa.tls.certresolver=http"

- "traefik.http.routers.lpa.middlewares=default@file"

- "traefik.http.routers.lpa.service=lpa"

- "traefik.http.services.lpa.loadbalancer.server.port=80"

- "traefik.docker.network=proxy"

networks:

- proxy

- openldap

networks:

proxy:

external: true

openldap:

external: true

Code-Sprache: PHP (php)2.2.4 Mailserver

nano /opt/containers/mailserver/docker-compose.ymlservices:

mailserver:

image: docker.io/mailserver/docker-mailserver:latest

container_name: mailserver

hostname: mail

domainname: example.com

env_file: mailserver.env

ports:

- "25:25" # SMTP (explicit TLS => STARTTLS)

- "143:143" # IMAP4 (explicit TLS => STARTTLS)

- "465:465" # ESMTP (implicit TLS)

- "587:587" # ESMTP (explicit TLS => STARTTLS)

- "993:993" # IMAP4 (implicit TLS)

volumes:

- ./docker-data/dms/mail-data/:/var/mail/

- ./docker-data/dms/mail-state/:/var/mail-state/

- ./docker-data/dms/mail-logs/:/var/log/mail/

- ./docker-data/dms/config/:/tmp/docker-mailserver/

- /etc/localtime:/etc/localtime:ro

- /opt/containers/traefik/data/acme_letsencrypt.json:/etc/letsencrypt/acme.json:ro #Zertifikate von unserer Traefik instanz

networks:

- openldap

restart: always

stop_grace_period: 1m

cap_add: #

- NET_ADMIN #wird nur benötigt wenn du Fail2Ban laufen lassen willst

healthcheck:

test: "ss --listening --tcp | grep -P 'LISTEN.+:smtp' || exit 1"

timeout: 3s

retries: 0

networks:

openldap:

external: true

Code-Sprache: PHP (php)nano /opt/containers/mailserver/mailserver.env# -----------------------------------------------

# --- Mailserver Environment Variables ----------

# -----------------------------------------------

# DOCUMENTATION FOR THESE VARIABLES IS FOUND UNDER

# https://docker-mailserver.github.io/docker-mailserver/edge/config/environment/

# -----------------------------------------------

# --- General Section ---------------------------

# -----------------------------------------------

OVERRIDE_HOSTNAME=example.com #aendern

LOG_LEVEL=info

SUPERVISOR_LOGLEVEL=

ONE_DIR=1

ACCOUNT_PROVISIONER=LDAP

POSTMASTER_ADDRESS=postmaster@example.com #aendern

ENABLE_UPDATE_CHECK=1

UPDATE_CHECK_INTERVAL=1d

PERMIT_DOCKER=none

TZ=

NETWORK_INTERFACE=

TLS_LEVEL=

SPOOF_PROTECTION=1

ENABLE_SRS=0

ENABLE_POP3=

ENABLE_CLAMAV=0

ENABLE_AMAVIS=1

AMAVIS_LOGLEVEL=0

ENABLE_DNSBL=0

ENABLE_FAIL2BAN=1

FAIL2BAN_BLOCKTYPE=drop

ENABLE_MANAGESIEVE=1

POSTSCREEN_ACTION=enforce

SMTP_ONLY=

SSL_TYPE=letsencrypt

SSL_CERT_PATH=

SSL_KEY_PATH=

SSL_ALT_CERT_PATH=

SSL_ALT_KEY_PATH=

VIRUSMAILS_DELETE_DELAY=

ENABLE_POSTFIX_VIRTUAL_TRANSPORT=

POSTFIX_DAGENT=

POSTFIX_MAILBOX_SIZE_LIMIT=

ENABLE_QUOTAS=1

POSTFIX_MESSAGE_SIZE_LIMIT=

CLAMAV_MESSAGE_SIZE_LIMIT=

PFLOGSUMM_TRIGGER=

PFLOGSUMM_RECIPIENT=

PFLOGSUMM_SENDER=

LOGWATCH_INTERVAL=

LOGWATCH_RECIPIENT=

LOGWATCH_SENDER=

REPORT_RECIPIENT=

REPORT_SENDER=

LOGROTATE_INTERVAL=weekly

POSTFIX_INET_PROTOCOLS=all

DOVECOT_INET_PROTOCOLS=all

# -----------------------------------------------

# --- SpamAssassin Section ----------------------

# -----------------------------------------------

ENABLE_SPAMASSASSIN=1

SPAMASSASSIN_SPAM_TO_INBOX=1

ENABLE_SPAMASSASSIN_KAM=0

MOVE_SPAM_TO_JUNK=1

SA_TAG=2.0

SA_TAG2=6.31

SA_KILL=6.31

SA_SPAM_SUBJECT=***SPAM*****

# -----------------------------------------------

# --- Fetchmail Section -------------------------

# -----------------------------------------------

ENABLE_FETCHMAIL=1

FETCHMAIL_POLL=300

# -----------------------------------------------

# --- LDAP Section ------------------------------

# -----------------------------------------------

ENABLE_LDAP=1

LDAP_START_TLS=

LDAP_SERVER_HOST=openldap

LDAP_SEARCH_BASE=dc=example,dc=com #aendern

LDAP_BIND_DN=cn=readonly,dc=example,dc=com #aendern

LDAP_BIND_PW=GibMirEinPasswortReadonly #Das Readonly-Passwort aus der der LDAP-Compose datei oder euer Copy/Paste datei

LDAP_QUERY_FILTER_USER=(&(objectClass=inetOrgPerson)(|(uid=%u)(mail=%u)))

LDAP_QUERY_FILTER_GROUP=(&(mailGroupMember=%s)(mailEnabled=TRUE))

LDAP_QUERY_FILTER_ALIAS=(&(mailAlias=%s)(mailEnabled=TRUE))

LDAP_QUERY_FILTER_DOMAIN=(&(|(mail=*@%s)(mailalias=*@%s)(mailGroupMember=*@%s))(mailEnabled=TRUE))

# Diese Zeile auskommentieren wenn de mit deinem persönlichem account emails Spoofen wollt

# somit kannst du mit deinem firstname.lastname@example.com account auch Nachrichten als admin@example.com etc verschicken

# ich nutze diese Funktion um die System Emails von Nextcloud zu verschicken

#

# In diesem Punkt geht es wirklich nur um das Senden von Emails. Empfangen konfigurieren wir im LDAP Interface

# * kann als wildcard (firstname.lastname@*) genutzt werden

#

# LDAP_QUERY_FILTER_SENDERS=(|(mail=%s)(mail=firstname.lastname@example.com))

#

# -----------------------------------------------

# --- Dovecot Section ---------------------------

# -----------------------------------------------

DOVECOT_TLS=

DOVECOT_PASS_ATTRS=mail=user,userPassword=password

DOVECOT_USER_ATTRS=homeDirectory=home,=uid=5000,=gid=5000

DOVECOT_USER_FILTER=(&(objectClass=inetOrgPerson)(|(uid=%u)(mail=%u)))

DOVECOT_PASS_FILTER=(&(objectClass=inetOrgPerson)(|(uid=%u)(mail=%u)))

DOVECOT_MAILBOX_FORMAT=maildir

DOVECOT_AUTH_BIND=yes

# -----------------------------------------------

# --- Postgrey Section --------------------------

# -----------------------------------------------

ENABLE_POSTGREY=0

POSTGREY_DELAY=300

POSTGREY_MAX_AGE=35

POSTGREY_TEXT="Delayed by Postgrey"

POSTGREY_AUTO_WHITELIST_CLIENTS=5

# -----------------------------------------------

# --- SASL Section ------------------------------

# -----------------------------------------------

ENABLE_SASLAUTHD=0

SASLAUTHD_MECHANISMS=

SASLAUTHD_MECH_OPTIONS=

SASLAUTHD_LDAP_SERVER=

SASLAUTHD_LDAP_BIND_DN=

SASLAUTHD_LDAP_PASSWORD=

SASLAUTHD_LDAP_SEARCH_BASE=

SASLAUTHD_LDAP_FILTER=

SASLAUTHD_LDAP_START_TLS=

SASLAUTHD_LDAP_TLS_CHECK_PEER=

SASLAUTHD_LDAP_TLS_CACERT_FILE=

SASLAUTHD_LDAP_TLS_CACERT_DIR=

SASLAUTHD_LDAP_PASSWORD_ATTR=

SASL_PASSWD=

SASLAUTHD_LDAP_AUTH_METHOD=

SASLAUTHD_LDAP_MECH=

# -----------------------------------------------

# --- SRS Section -------------------------------

# -----------------------------------------------

SRS_SENDER_CLASSES=envelope_sender,header_sender

SRS_EXCLUDE_DOMAINS=

SRS_SECRET=

# -----------------------------------------------

# --- Default Relay Host Section ----------------

# -----------------------------------------------

DEFAULT_RELAY_HOST=

# -----------------------------------------------

# --- Multi-Domain Relay Section ----------------

# -----------------------------------------------

RELAY_HOST=

RELAY_PORT=25

RELAY_USER=

RELAY_PASSWORD=

Code-Sprache: PHP (php)# -----------------------------------------------

# --- Mailserver Environment Variables ----------

# -----------------------------------------------

# DOCUMENTATION FOR THESE VARIABLES IS FOUND UNDER

# https://docker-mailserver.github.io/docker-mailserver/edge/config/environment/

# -----------------------------------------------

# --- General Section ---------------------------

# -----------------------------------------------

# empty => uses the `hostname` command to get the mail server's canonical hostname

# => Specify a fully-qualified domainname to serve mail for. This is used for many of the config features so if you can't set your hostname (e.g. you're in a container platform that doesn't let you) specify it in this environment variable.

OVERRIDE_HOSTNAME=example.com

# REMOVED in version v11.0.0! Use LOG_LEVEL instead.

DMS_DEBUG=0

# Set the log level for DMS.

# This is mostly relevant for container startup scripts and change detection event feedback.

#

# Valid values (in order of increasing verbosity) are: `error`, `warn`, `info`, `debug` and `trace`.

# The default log level is `info`.

LOG_LEVEL=info

# critical => Only show critical messages

# error => Only show erroneous output

# **warn** => Show warnings

# info => Normal informational output

# debug => Also show debug messages

SUPERVISOR_LOGLEVEL=

# 0 => mail state in default directories

# 1 => consolidate all states into a single directory (`/var/mail-state`) to allow persistence using docker volumes

ONE_DIR=1

# **empty** => use FILE

# LDAP => use LDAP authentication

# OIDC => use OIDC authentication (not yet implemented)

# FILE => use local files (this is used as the default)

ACCOUNT_PROVISIONER=LDAP

# empty => postmaster@domain.com

# => Specify the postmaster address

POSTMASTER_ADDRESS=admin@example.com

# Check for updates on container start and then once a day

# If an update is available, a mail is sent to POSTMASTER_ADDRESS

# 0 => Update check disabled

# 1 => Update check enabled

ENABLE_UPDATE_CHECK=1

# Customize the update check interval.

# Number + Suffix. Suffix must be 's' for seconds, 'm' for minutes, 'h' for hours or 'd' for days.

UPDATE_CHECK_INTERVAL=1d

# Set different options for mynetworks option (can be overwrite in postfix-main.cf)

# **WARNING**: Adding the docker network's gateway to the list of trusted hosts, e.g. using the `network` or

# `connected-networks` option, can create an open relay

# https://github.com/docker-mailserver/docker-mailserver/issues/1405#issuecomment-590106498

# The same can happen for rootless podman. To prevent this, set the value to "none" or configure slirp4netns

# https://github.com/docker-mailserver/docker-mailserver/issues/2377

#

# none => Explicitly force authentication

# container => Container IP address only

# host => Add docker container network (ipv4 only)

# network => Add all docker container networks (ipv4 only)

# connected-networks => Add all connected docker networks (ipv4 only)

PERMIT_DOCKER=none

# Set the timezone. If this variable is unset, the container runtime will try to detect the time using

# `/etc/localtime`, which you can alternatively mount into the container. The value of this variable

# must follow the pattern `AREA/ZONE`, i.e. of you want to use Germany's time zone, use `Europe/Berlin`.

# You can lookup all available timezones here: https://en.wikipedia.org/wiki/List_of_tz_database_time_zones#List

TZ=

# In case you network interface differs from 'eth0', e.g. when you are using HostNetworking in Kubernetes,

# you can set NETWORK_INTERFACE to whatever interface you want. This interface will then be used.

# - **empty** => eth0

NETWORK_INTERFACE=

# empty => modern

# modern => Enables TLSv1.2 and modern ciphers only. (default)

# intermediate => Enables TLSv1, TLSv1.1 and TLSv1.2 and broad compatibility ciphers.

TLS_LEVEL=

# Configures the handling of creating mails with forged sender addresses.

#

# empty => (not recommended, but default for backwards compatibility reasons)

# Mail address spoofing allowed. Any logged in user may create email messages with a forged sender address.

# See also https://en.wikipedia.org/wiki/Email_spoofing

# 1 => (recommended) Mail spoofing denied. Each user may only send with his own or his alias addresses.

# Addresses with extension delimiters(http://www.postfix.org/postconf.5.html#recipient_delimiter) are not able to send messages.

SPOOF_PROTECTION=

# Enables the Sender Rewriting Scheme. SRS is needed if your mail server acts as forwarder. See [postsrsd](https://github.com/roehling/postsrsd/blob/master/README.md#sender-rewriting-scheme-crash-course) for further explanation.

# - **0** => Disabled

# - 1 => Enabled

ENABLE_SRS=0

# 1 => Enables POP3 service

# empty => disables POP3

ENABLE_POP3=

ENABLE_CLAMAV=0

# Amavis content filter (used for ClamAV & SpamAssassin)

# 0 => Disabled

# 1 => Enabled

ENABLE_AMAVIS=1

# -1/-2/-3 => Only show errors

# **0** => Show warnings

# 1/2 => Show default informational output

# 3/4/5 => log debug information (very verbose)

AMAVIS_LOGLEVEL=0

# This enables the [zen.spamhaus.org](https://www.spamhaus.org/zen/) DNS block list in postfix

# and various [lists](https://github.com/docker-mailserver/docker-mailserver/blob/f7465a50888eef909dbfc01aff4202b9c7d8bc00/target/postfix/main.cf#L58-L66) in postscreen.

# Note: Emails will be rejected, if they don't pass the block list checks!

# **0** => DNS block lists are disabled

# 1 => DNS block lists are enabled

ENABLE_DNSBL=0

# If you enable Fail2Ban, don't forget to add the following lines to your `docker-compose.yml`:

# cap_add:

# - NET_ADMIN

# Otherwise, `nftables` won't be able to ban IPs.

ENABLE_FAIL2BAN=1

# Fail2Ban blocktype

# drop => drop packet (send NO reply)

# reject => reject packet (send ICMP unreachable)

FAIL2BAN_BLOCKTYPE=drop

# 1 => Enables Managesieve on port 4190

# empty => disables Managesieve

ENABLE_MANAGESIEVE=1

# **enforce** => Allow other tests to complete. Reject attempts to deliver mail with a 550 SMTP reply, and log the helo/sender/recipient information. Repeat this test the next time the client connects.

# drop => Drop the connection immediately with a 521 SMTP reply. Repeat this test the next time the client connects.

# ignore => Ignore the failure of this test. Allow other tests to complete. Repeat this test the next time the client connects. This option is useful for testing and collecting statistics without blocking mail.

POSTSCREEN_ACTION=enforce

# empty => all daemons start

# 1 => only launch postfix smtp

SMTP_ONLY=

# Please read [the SSL page in the documentation](https://docker-mailserver.github.io/docker-mailserver/edge/config/security/ssl) for more information.

#

# empty => SSL disabled

# letsencrypt => Enables Let's Encrypt certificates

# custom => Enables custom certificates

# manual => Let's you manually specify locations of your SSL certificates for non-standard cases

# self-signed => Enables self-signed certificates

SSL_TYPE=letsencrypt

# These are only supported with `SSL_TYPE=manual`.

# Provide the path to your cert and key files that you've mounted access to within the container.

SSL_CERT_PATH=

SSL_KEY_PATH=

# Optional: A 2nd certificate can be supported as fallback (dual cert support), eg ECDSA with an RSA fallback.

# Useful for additional compatibility with older MTA and MUA (eg pre-2015).

SSL_ALT_CERT_PATH=

SSL_ALT_KEY_PATH=

# Set how many days a virusmail will stay on the server before being deleted

# empty => 7 days

VIRUSMAILS_DELETE_DELAY=

# This Option is activating the Usage of POSTFIX_DAGENT to specify a lmtp client different from default dovecot socket.

# empty => disabled

# 1 => enabled

ENABLE_POSTFIX_VIRTUAL_TRANSPORT=

# Enabled by ENABLE_POSTFIX_VIRTUAL_TRANSPORT. Specify the final delivery of postfix

#

# empty => fail

# `lmtp:unix:private/dovecot-lmtp` (use socket)

# `lmtps:inet:<host>:<port>` (secure lmtp with starttls, take a look at https://sys4.de/en/blog/2014/11/17/sicheres-lmtp-mit-starttls-in-dovecot/)

# `lmtp:<kopano-host>:2003` (use kopano as mailstore)

# etc.

POSTFIX_DAGENT=

# Set the mailbox size limit for all users. If set to zero, the size will be unlimited (default).

#

# empty => 0

POSTFIX_MAILBOX_SIZE_LIMIT=

# See https://docker-mailserver.github.io/docker-mailserver/edge/config/user-management/accounts/#notes

# 0 => Dovecot quota is disabled

# 1 => Dovecot quota is enabled

ENABLE_QUOTAS=1

# Set the message size limit for all users. If set to zero, the size will be unlimited (not recommended!)

#

# empty => 10240000 (~10 MB)

POSTFIX_MESSAGE_SIZE_LIMIT=

# Mails larger than this limit won't be scanned.

# ClamAV must be enabled (ENABLE_CLAMAV=1) for this.

#

# empty => 25M (25 MB)

CLAMAV_MESSAGE_SIZE_LIMIT=

# Enables regular pflogsumm mail reports.

# This is a new option. The old REPORT options are still supported for backwards compatibility. If this is not set and reports are enabled with the old options, logrotate will be used.

#

# not set => No report

# daily_cron => Daily report for the previous day

# logrotate => Full report based on the mail log when it is rotated

PFLOGSUMM_TRIGGER=

# Recipient address for pflogsumm reports.

#

# not set => Use REPORT_RECIPIENT or POSTMASTER_ADDRESS

# => Specify the recipient address(es)

PFLOGSUMM_RECIPIENT=

# Sender address (`FROM`) for pflogsumm reports if pflogsumm reports are enabled.

#

# not set => Use REPORT_SENDER

# => Specify the sender address

PFLOGSUMM_SENDER=

# Interval for logwatch report.

#

# none => No report is generated

# daily => Send a daily report

# weekly => Send a report every week

LOGWATCH_INTERVAL=

# Recipient address for logwatch reports if they are enabled.

#

# not set => Use REPORT_RECIPIENT or POSTMASTER_ADDRESS

# => Specify the recipient address(es)

LOGWATCH_RECIPIENT=

# Sender address (`FROM`) for logwatch reports if logwatch reports are enabled.

#

# not set => Use REPORT_SENDER

# => Specify the sender address

LOGWATCH_SENDER=

# Defines who receives reports if they are enabled.

# **empty** => ${POSTMASTER_ADDRESS}

# => Specify the recipient address

REPORT_RECIPIENT=

# Defines who sends reports if they are enabled.

# **empty** => mailserver-report@${DOMAINNAME}

# => Specify the sender address

REPORT_SENDER=

# Changes the interval in which log files are rotated

# **weekly** => Rotate log files weekly

# daily => Rotate log files daily

# monthly => Rotate log files monthly

#

# Note: This Variable actually controls logrotate inside the container

# and rotates the log files depending on this setting. The main log output is

# still available in its entirety via `docker logs mail` (Or your

# respective container name). If you want to control logrotation for

# the Docker-generated logfile see:

# https://docs.docker.com/config/containers/logging/configure/

#

# Note: This variable can also determine the interval for Postfix's log summary reports, see [`PFLOGSUMM_TRIGGER`](#pflogsumm_trigger).

LOGROTATE_INTERVAL=weekly

# Choose TCP/IP protocols for postfix to use

# **all** => All possible protocols.

# ipv4 => Use only IPv4 traffic. Most likely you want this behind Docker.

# ipv6 => Use only IPv6 traffic.

#

# Note: More details at http://www.postfix.org/postconf.5.html#inet_protocols

POSTFIX_INET_PROTOCOLS=all

# Choose TCP/IP protocols for dovecot to use

# **all** => Listen on all interfaces

# ipv4 => Listen only on IPv4 interfaces. Most likely you want this behind Docker.

# ipv6 => Listen only on IPv6 interfaces.

#

# Note: More information at https://dovecot.org/doc/dovecot-example.conf

DOVECOT_INET_PROTOCOLS=all

# -----------------------------------------------

# --- SpamAssassin Section ----------------------

# -----------------------------------------------

ENABLE_SPAMASSASSIN=1

# deliver spam messages in the inbox (eventually tagged using SA_SPAM_SUBJECT)

SPAMASSASSIN_SPAM_TO_INBOX=1

# KAM is a 3rd party SpamAssassin ruleset, provided by the McGrail Foundation.

# If SpamAssassin is enabled, KAM can be used in addition to the default ruleset.

# - **0** => KAM disabled

# - 1 => KAM enabled

#

# Note: only has an effect if `ENABLE_SPAMASSASSIN=1`

ENABLE_SPAMASSASSIN_KAM=0

# spam messages will be moved in the Junk folder (SPAMASSASSIN_SPAM_TO_INBOX=1 required)

MOVE_SPAM_TO_JUNK=1

# add spam info headers if at, or above that level:

SA_TAG=2.0

# add 'spam detected' headers at that level

SA_TAG2=6.31

# triggers spam evasive actions

SA_KILL=6.31

# add tag to subject if spam detected

SA_SPAM_SUBJECT=***SPAM*****

# -----------------------------------------------

# --- Fetchmail Section -------------------------

# -----------------------------------------------

ENABLE_FETCHMAIL=1

# The interval to fetch mail in seconds

FETCHMAIL_POLL=300

# -----------------------------------------------

# --- LDAP Section ------------------------------

# -----------------------------------------------

# A second container for the ldap service is necessary (i.e. https://github.com/osixia/docker-openldap)

# For preparing the ldap server to use in combination with this container this article may be helpful: http://acidx.net/wordpress/2014/06/installing-a-mailserver-with-postfix-dovecot-sasl-ldap-roundcube/

# with the :edge tag, use ACCOUNT_PROVISIONER=LDAP

# empty => LDAP authentification is disabled

# 1 => LDAP authentification is enabled

ENABLE_LDAP=1

# empty => no

# yes => LDAP over TLS enabled for Postfix

LDAP_START_TLS=

# If you going to use the mailserver in combination with docker-compose you can set the service name here

# empty => mail.domain.com

# Specify the dns-name/ip-address where the ldap-server

LDAP_SERVER_HOST=openldap

# empty => ou=people,dc=domain,dc=com

# => e.g. LDAP_SEARCH_BASE=dc=mydomain,dc=local

LDAP_SEARCH_BASE=dc=example,dc=com

# empty => cn=admin,dc=domain,dc=com

# => take a look at examples of SASL_LDAP_BIND_DN

LDAP_BIND_DN=cn=readonly,dc=example,dc=com

# empty** => admin

# => Specify the password to bind against ldap

LDAP_BIND_PW=StarkesReadonlyPasswort

# e.g. `"(&(mail=%s)(mailEnabled=TRUE))"`

# => Specify how ldap should be asked for users

LDAP_QUERY_FILTER_USER=(&(objectClass=inetOrgPerson)(|(uid=%u)(mail=%u)))

#(&(mail=%s)(mailEnabled=TRUE))

# e.g. `"(&(mailGroupMember=%s)(mailEnabled=TRUE))"`

# => Specify how ldap should be asked for groups

LDAP_QUERY_FILTER_GROUP=(&(mailGroupMember=%s)(mailEnabled=TRUE))

# e.g. `"(&(mailAlias=%s)(mailEnabled=TRUE))"`

# => Specify how ldap should be asked for aliases

LDAP_QUERY_FILTER_ALIAS=(&(mailAlias=%s)(mailEnabled=TRUE))

# e.g. `"(&(|(mail=*@%s)(mailalias=*@%s)(mailGroupMember=*@%s))(mailEnabled=TRUE))"`

# => Specify how ldap should be asked for domains

LDAP_QUERY_FILTER_DOMAIN="(&(|(mail=*@%s)(mailalias=*@%s)(mailGroupMember=*@%s))(mailEnabled=TRUE))"

# -----------------------------------------------

# --- Dovecot Section ---------------------------

# -----------------------------------------------

# empty => no

# yes => LDAP over TLS enabled for Dovecot

DOVECOT_TLS=

DOVECOT_PASS_ATTRS=mail=user,userPassword=password

DOVECOT_USER_ATTRS=homeDirectory=home,=uid=5000,=gid=5000

# e.g. `"(&(objectClass=person)(mail=%n))"`

DOVECOT_USER_FILTER="(&(objectClass=inetOrgPerson)(|(uid=%u)(mail=%u)))"

#"(&(objectClass=PostfixBookMailAccount)(uniqueIdentifier=%u))"

# e.g. `"(&(objectClass=PostfixBookMailAccount)(uniqueIdentifier=%n))"`

DOVECOT_PASS_FILTER="(&(objectClass=inetOrgPerson)(|(uid=%u)(mail=%u)))"

#"(&(objectClass=PostfixBookMailAccount)(uniqueIdentifier=%u))"

# Define the mailbox format to be used

# default is maildir, supported values are: sdbox, mdbox, maildir

DOVECOT_MAILBOX_FORMAT=maildir

# empty => no

# yes => Allow bind authentication for LDAP

# https://wiki.dovecot.org/AuthDatabase/LDAP/AuthBinds

DOVECOT_AUTH_BIND=yes

# -----------------------------------------------

# --- Postgrey Section --------------------------

# -----------------------------------------------

ENABLE_POSTGREY=0

# greylist for N seconds

POSTGREY_DELAY=300

# delete entries older than N days since the last time that they have been seen

POSTGREY_MAX_AGE=35

# response when a mail is greylisted

POSTGREY_TEXT="Delayed by Postgrey"

# whitelist host after N successful deliveries (N=0 to disable whitelisting)

POSTGREY_AUTO_WHITELIST_CLIENTS=5

# -----------------------------------------------

# --- SASL Section ------------------------------

# -----------------------------------------------

ENABLE_SASLAUTHD=0

# empty => pam

# `ldap` => authenticate against ldap server

# `shadow` => authenticate against local user db

# `mysql` => authenticate against mysql db

# `rimap` => authenticate against imap server

# Note: can be a list of mechanisms like pam ldap shadow

SASLAUTHD_MECHANISMS=

# empty => None

# e.g. with SASLAUTHD_MECHANISMS rimap you need to specify the ip-address/servername of the imap server ==> xxx.xxx.xxx.xxx

SASLAUTHD_MECH_OPTIONS=

# empty => Use value of LDAP_SERVER_HOST

# Note: since version 10.0.0, you can specify a protocol here (like ldaps://); this deprecates SASLAUTHD_LDAP_SSL.

SASLAUTHD_LDAP_SERVER=

# empty => Use value of LDAP_BIND_DN

# specify an object with priviliges to search the directory tree

# e.g. active directory: SASLAUTHD_LDAP_BIND_DN=cn=Administrator,cn=Users,dc=mydomain,dc=net

# e.g. openldap: SASLAUTHD_LDAP_BIND_DN=cn=admin,dc=mydomain,dc=net

SASLAUTHD_LDAP_BIND_DN=

# empty => Use value of LDAP_BIND_PW

SASLAUTHD_LDAP_PASSWORD=

# empty => Use value of LDAP_SEARCH_BASE

# specify the search base

SASLAUTHD_LDAP_SEARCH_BASE=

# empty => default filter `(&(uniqueIdentifier=%u)(mailEnabled=TRUE))`

# e.g. for active directory: `(&(sAMAccountName=%U)(objectClass=person))`

# e.g. for openldap: `(&(uid=%U)(objectClass=person))`

SASLAUTHD_LDAP_FILTER=

# empty => no

# yes => LDAP over TLS enabled for SASL

# If set to yes, the protocol in SASLAUTHD_LDAP_SERVER must be ldap:// or missing.

SASLAUTHD_LDAP_START_TLS=

# empty => no

# yes => Require and verify server certificate

# If yes you must/could specify SASLAUTHD_LDAP_TLS_CACERT_FILE or SASLAUTHD_LDAP_TLS_CACERT_DIR.

SASLAUTHD_LDAP_TLS_CHECK_PEER=

# File containing CA (Certificate Authority) certificate(s).

# empty => Nothing is added to the configuration

# Any value => Fills the `ldap_tls_cacert_file` option

SASLAUTHD_LDAP_TLS_CACERT_FILE=

# Path to directory with CA (Certificate Authority) certificates.

# empty => Nothing is added to the configuration

# Any value => Fills the `ldap_tls_cacert_dir` option

SASLAUTHD_LDAP_TLS_CACERT_DIR=

# Specify what password attribute to use for password verification.

# empty => Nothing is added to the configuration but the documentation says it is `userPassword` by default.

# Any value => Fills the `ldap_password_attr` option

SASLAUTHD_LDAP_PASSWORD_ATTR=

# empty => No sasl_passwd will be created

# string => `/etc/postfix/sasl_passwd` will be created with the string as password

SASL_PASSWD=

# empty => `bind` will be used as a default value

# `fastbind` => The fastbind method is used

# `custom` => The custom method uses userPassword attribute to verify the password

SASLAUTHD_LDAP_AUTH_METHOD=

# Specify the authentication mechanism for SASL bind

# empty => Nothing is added to the configuration

# Any value => Fills the `ldap_mech` option

SASLAUTHD_LDAP_MECH=

# -----------------------------------------------

# --- SRS Section -------------------------------

# -----------------------------------------------

# envelope_sender => Rewrite only envelope sender address (default)

# header_sender => Rewrite only header sender (not recommended)

# envelope_sender,header_sender => Rewrite both senders

# An email has an "envelope" sender (indicating the sending server) and a

# "header" sender (indicating who sent it). More strict SPF policies may require

# you to replace both instead of just the envelope sender.

SRS_SENDER_CLASSES=envelope_sender,header_sender

# empty => Envelope sender will be rewritten for all domains

# provide comma separated list of domains to exclude from rewriting

SRS_EXCLUDE_DOMAINS=

# empty => generated when the image is built

# provide a secret to use in base64

# you may specify multiple keys, comma separated. the first one is used for

# signing and the remaining will be used for verification. this is how you

# rotate and expire keys

SRS_SECRET=

# -----------------------------------------------

# --- Default Relay Host Section ----------------

# -----------------------------------------------

# Setup relaying all mail through a default relay host

#

# empty => don't configure default relay host

# default host and optional port to relay all mail through

DEFAULT_RELAY_HOST=

# -----------------------------------------------

# --- Multi-Domain Relay Section ----------------

# -----------------------------------------------

# Setup relaying for multiple domains based on the domain name of the sender

# optionally uses usernames and passwords in postfix-sasl-password.cf and relay host mappings in postfix-relaymap.cf

#

# empty => don't configure relay host

# default host to relay mail through

RELAY_HOST=

# empty => 25

# default port to relay mail

RELAY_PORT=25

# empty => no default

# default relay username (if no specific entry exists in postfix-sasl-password.cf)

RELAY_USER=

# empty => no default

# password for default relay user

RELAY_PASSWORD=

Code-Sprache: PHP (php)3 Starten und Konfigurieren

3.1 LDAP Backend

So zuerst starten wir nur LDAP, LUM und LPA

docker compose -f /opt/containers/ldap/docker-compose.yml up -d

docker compose -f /opt/containers/lum/docker-compose.yml up -d

docker compose -f /opt/containers/lpa/docker-compose.yml up -d

docker ps | grep ldap

# guckt nach, dass auch alle gestartet sind.

# die drei sollten laufen

# osixia/phpldapadmin:latest

# osixia/openldap:latest

# wheelybird/ldap-user-manager:v1.5

Code-Sprache: PHP (php)3.1.1 LUM – Config

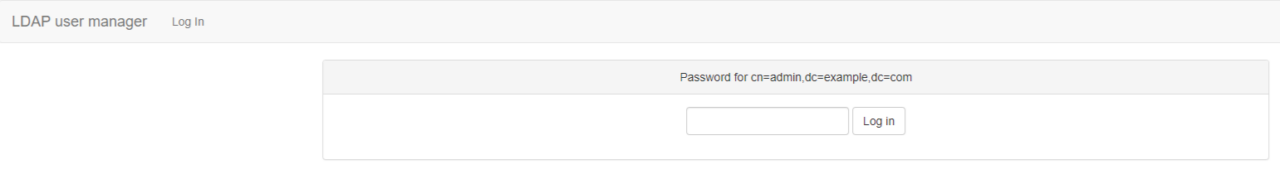

Loggt euch nun in LUM ein. Geht dazu auf lum.example.com/setup (deine domain). Hier angekommen, sollte euch ein wunderschön schlichter Login-Bereich erwarten.

Hier gibst du nun dein “StarkesAdminPasswort” ein. Der gesamte Setup-Prozess besteht im Grunde nur aus wenigen Klicks.

Es werden eine Checks ausgeführt und dir wird gesagt “dies und das fehlt ich erstelle mal”. Solange du rechts keine Haken raus nimmst, erstell LUM auch alles.

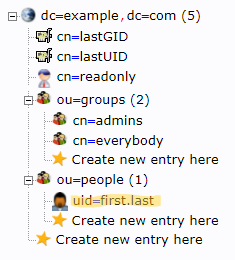

Aber was erstellt LUM hier ? LUM bereitet die Kategorien vor, wo Benutzer und Gruppen gespeichert werden und legt selbst 2 Gruppen an (everybody und admins) aber dazu später mehr.

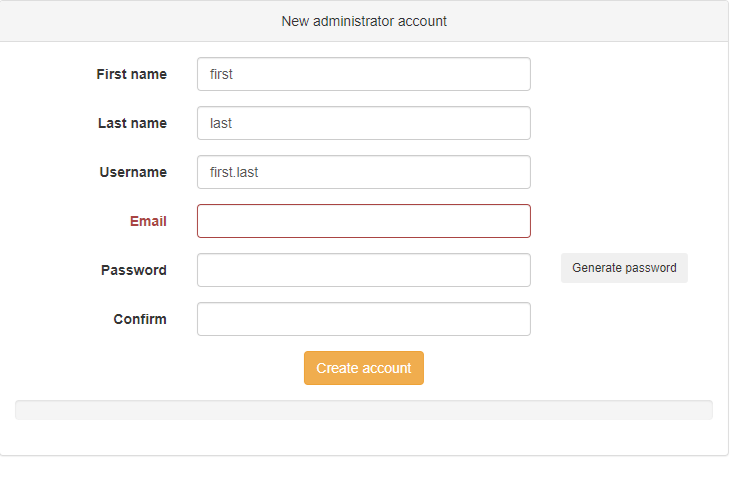

Am Ende des Setups wirst du aufgefordert einen neuen Administrator Account anzulegen. An diesem Punkt siehst du, was ich mit dem Syntax-Kommentar aus Punk 2.2.2 gemeint habe.

Für die Email-Adresse nutze bitte die Email die du später auch haben möchtest. Wenn du den Mailserver gar nicht betreiben möchtest nimmst du halt die Email die du da hinterlegen möchtest.

Ist die Erstellung deines Accounts gelungen, kannst du nach Herzenslust andere Accounts und Gruppen hinzufügen.

3.1.2 LPA – Config

Sobald du mit dem Erstellen der Accounts durch bist, wechseln wir den Ort des Geschehens.

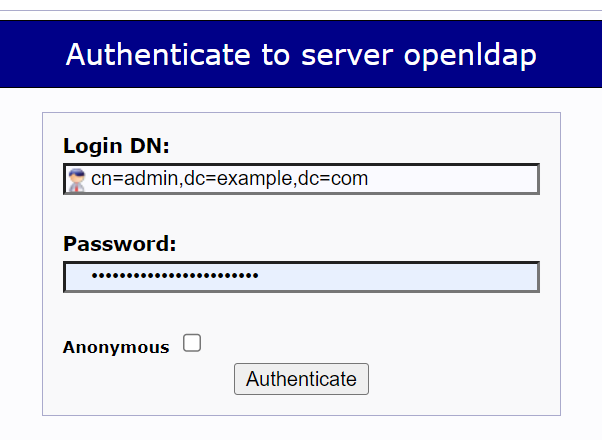

Rufe bitte lpa.example.com auf, dieses mal gibt es kein Setup.

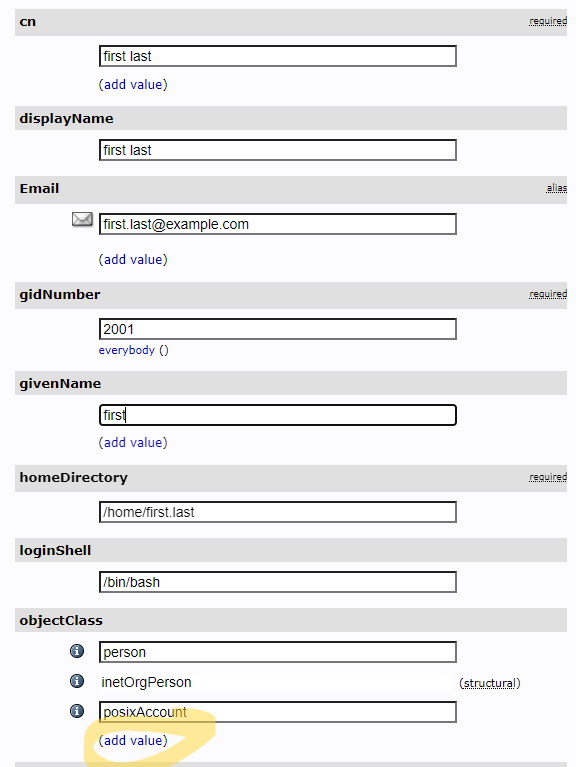

Der Login besteht aus deinem cn=admin,dc=example,dc=com und deinem StarkesAdminPasswort, anschließend navigierst du dich auf der linken Seite zu deinem “Admin-Account”

Auf der rechten Seite findest du nun alle Eigenschaften und Daten, die dein Account besitzt. Für den Admin-Account und jeden anderen Account, der über ein Email-Alias verfügen soll, müssen wir nun noch ein paar Eigenschaften hinzufügen.

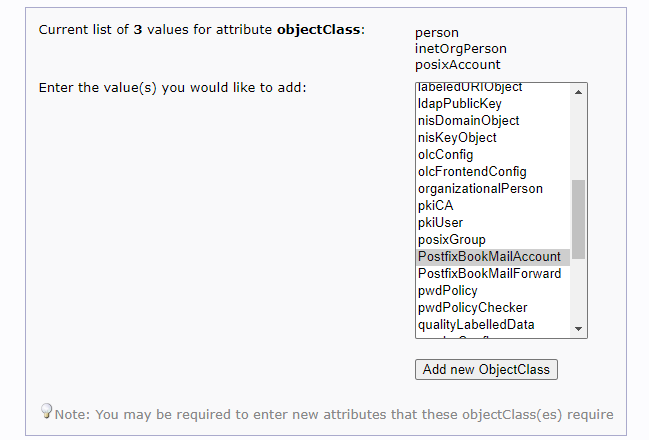

In der Kategorie “objectClass” klicke auf “add value”, im Anschluss füge die Klasse “PostfixBookMailAccount” hinzu.

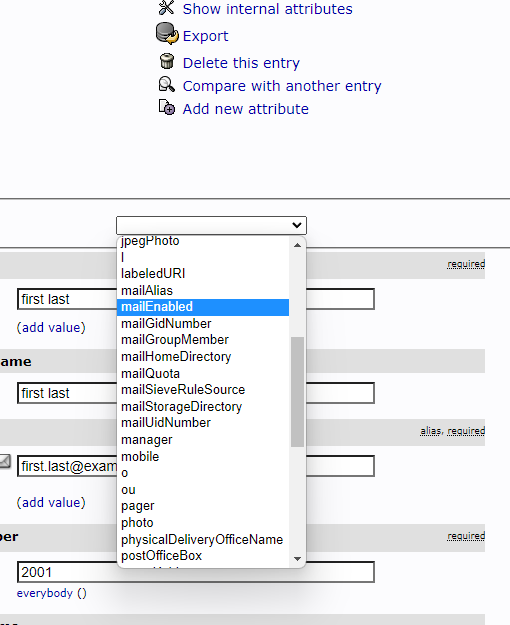

Objektklasse hinzugefügt, jetzt fehlen noch zwei Attribute “mailEnabled” und “mailAlias”. Wobei eigentlich sind es mehr wie zwei “mailAlias” kommen alle Email-Adressen hin für die wie kein extra Konto wollen.

Als Beispiel euer persönlicher Account soll zusätzlich noch die Mails für “admin@example.com”,”postmaster@example.com” etc. bekommen. Diese werden unter “mailAlias” eingetragen.

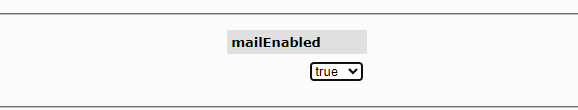

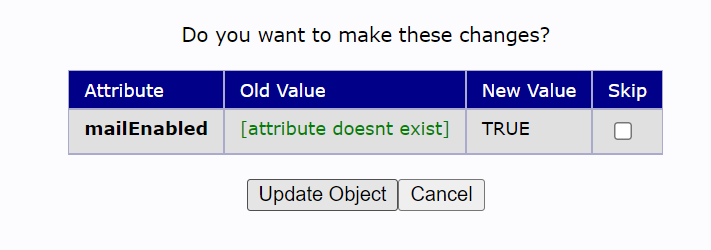

Also los geht’s. Oben klickst du auf “Add new Attribute”. Fang mit “mailEnabled” an und setze den Wert auf “True”, ganz unten drückst du nun “update Object”. Das musst du nochmals bestätigen und danach machst du das ganze nochmal nur mit “mailAlias”.

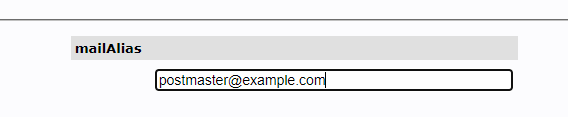

Ich starte einfach mal mit postmaster@example.com.

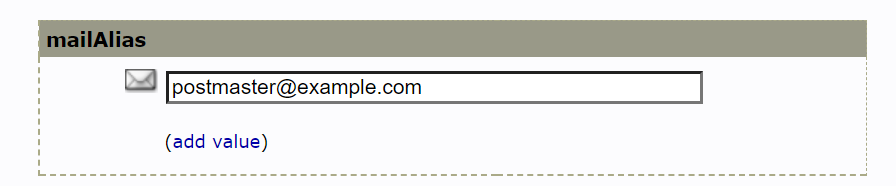

Sobald du das erste “mailAlias” gesetzt hast, findest du unter dem Eintrag “mailAlias” einen “add value”-link um weitere zu erzeugen. Neben deinen persönlichen, füge bitte noch dmarc@example.com hinzu.

Wenn du soweit alle alias eingegeben hast, denn sind wir an der stelle durch mit LPA. Dieser schritt muss nur für Benutzer wiederholt werden, welche Emails von alias-Adressen bekommen sollen. Alle anderen haben einfach ihr normales Postfach.

3.2 Email-Server

Ob wir alles richtig gemacht haben, sehen wir gleich.

docker compose -f /opt/containers/mailserver/docker-compose.yml up -d#Überprüfen ob er läuft

docker ps | grep mail

# mailserver/docker-mailserver:latest "/usr/bin/dumb-init …" About a minute ago Up About a minute (healthy)

# achte bitte auf das (healthy)Code-Sprache: PHP (php)3.2.1 Email DNS einstellungen

Für die 10/10 Bewertung unserer Email auf mail-tester.com müssen wir unsere DNS-Einträge bearbeiten.

Kleiner Disclaimer: Das Update deiner DNS-Einträge kann 1 Minute bis mehrere Stunden dauern, unter Umständen sogar einen ganzen Tag. Also hier bitte etwas Geduld mitbringen

3.2.1.1 DKIM Key

Als erstes erzeugen wir einen DKIM-Key.

docker exec mailserver setup config dkim keysize 4096 domain example.comCode-Sprache: CSS (css)Den gespeicherten DKIM-Key müssen wir leider noch formatieren. Also öffne schonmal deinen Editor

sudo cat /opt/containers/mailserver/docker-data/dms/config/opendkim/keys/example.com/mail.txtKopiere dir alles ab v=DKIM1; bis zum letzten ” und für es in deinen Editor ein. Unser Ziel ist es, eine Zeichenkette ohne ” und Absätzen.

Wichtig jetzt den Container von deinem Mailserver neu starten, damit die DKIM Signatur auch für die ausgehenden Emails übernommen wird.

Näheres zu dem DKIM verfahren https://www.security-insider.de/was-ist-dkim-a-843406/

docker compose -f /opt/containers/mailserver/docker-compose.yml restartÖffne nun Das DNS-Panel deines Providers und erstelle einen neuen Eintrag

Name: mail._domainkey.example.com

TTL: 86400 (wenn dein Hoster einen anderen Standard-Wert hat ist der genauso gut)

Typ: TXT

Data: deinDkimKeyCode-Sprache: HTTP (http)3.2.1.2 DMARC

Erstelle den nächsten DNS-Eintrag für unser DMARC Handling.

Name: _dmarc.example.com

TTL: 86400 (wenn dein Hoster einen anderen Standard-Wert hat ist der genauso gut)

Typ: TXT

Data: v=DMARC1; p=none; rua=mailto:dmarc@example.com; Code-Sprache: HTTP (http)Was ist DMARC ? https://www.security-insider.de/was-ist-dmarc-a-851125/

Weitere Optionen im DMARC Protokoll https://de.wikipedia.org/wiki/DMARC

3.2.1.3 SPF

Das ist unser letzter DNS-Eintrag … versprochen

Name: example.com

TTL: 86400 (wenn dein Hoster einen anderen Standard-Wert hat ist der genauso gut)

Typ: TXT

Data: v=spf1 a mx ip4:SERVER-IP ~allCode-Sprache: HTTP (http)Nochmal mehr Informationen zu Thema SPF-Record https://www.security-insider.de/was-ist-spf-a-960055/

3.3 Nexcloud Integration

Ein kleiner Nett-2-Know Hinweis:

Nextcloud importiert auch die Gruppen von LDAP aber exportiert seine Gruppen nicht nach LDAP

3.3.1 Nextcloud LDAP App

Geht zuerst in eine App Verwaltung und sucht nach “LDAP user and group backend”

3.3.2 App Konfiguration

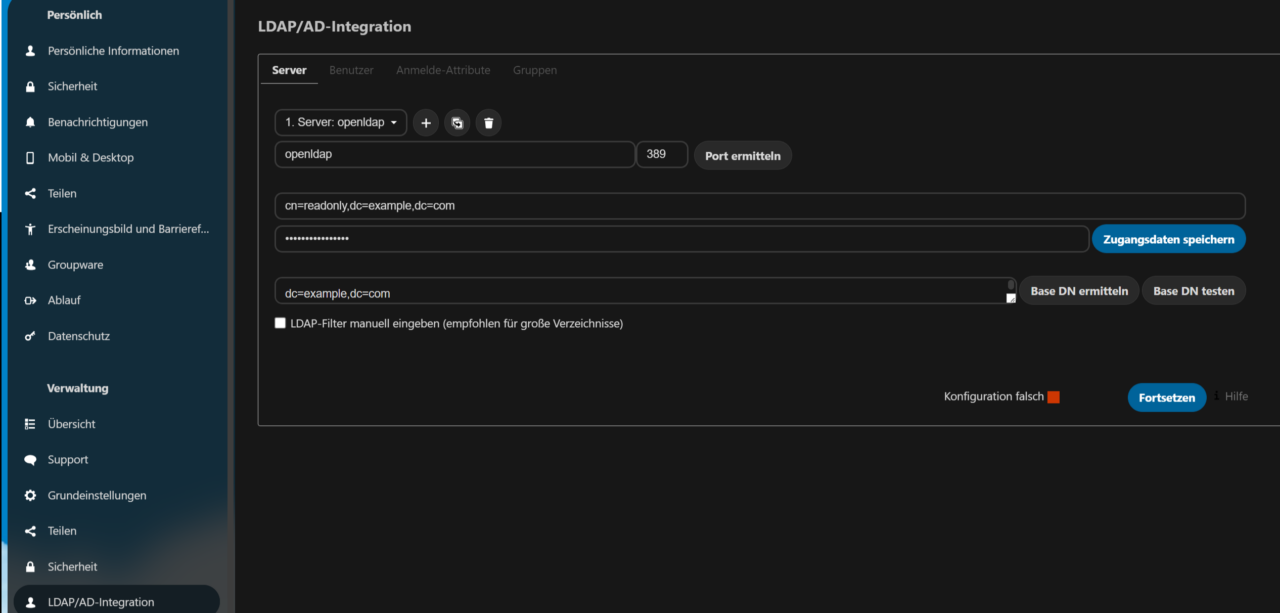

Navigier dich in den Admin-Einstellungen zu dem Punkt “LDAP/AD-Integration”

Host: openldap

Port: 389

Benutzer-DN: cn=readonly,dc=example,dc=com (hier deinen readonly-dn angeben)

Passwort: StarkesReadonlyPasswort

Base-DN: dc=example,dc=comCode-Sprache: HTTP (http)

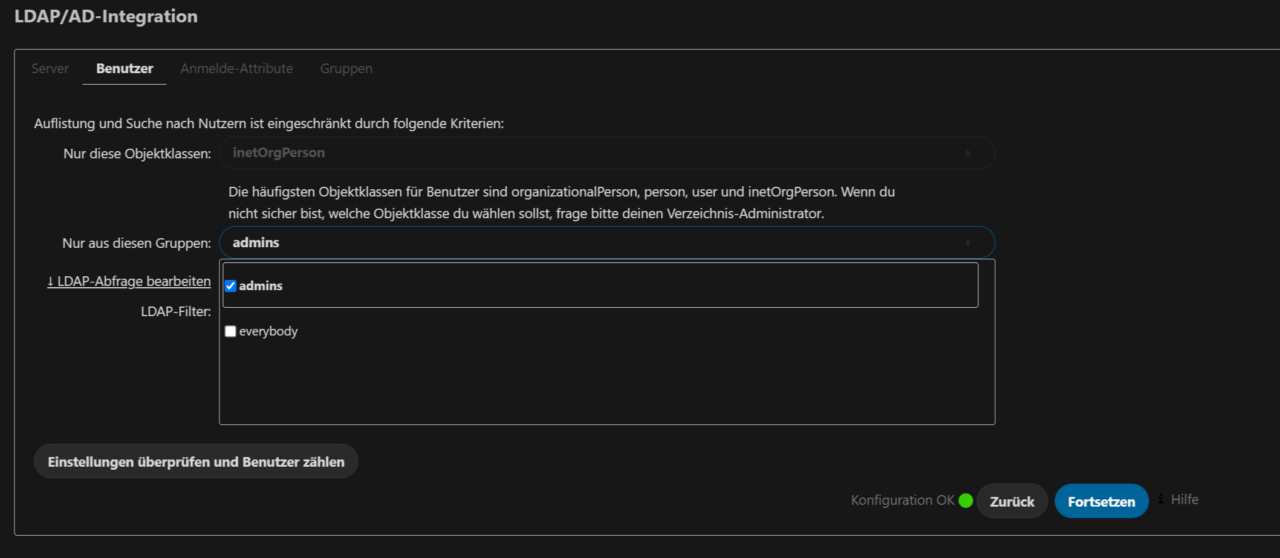

Alle anderen Einstellungen wie Benutzer, Anmelde-Attribute und Gruppen kannst du in den Standardeinstellungen belassen oder sie deinen Bedürfnissen anpassen.

Ein Beispiel wäre:

Nur Admins sollen Nexcloud-Zugänge bekommen. Das würde wie folgt aussehen.

4 Testen der Konfiguration

4.1 Mailserver

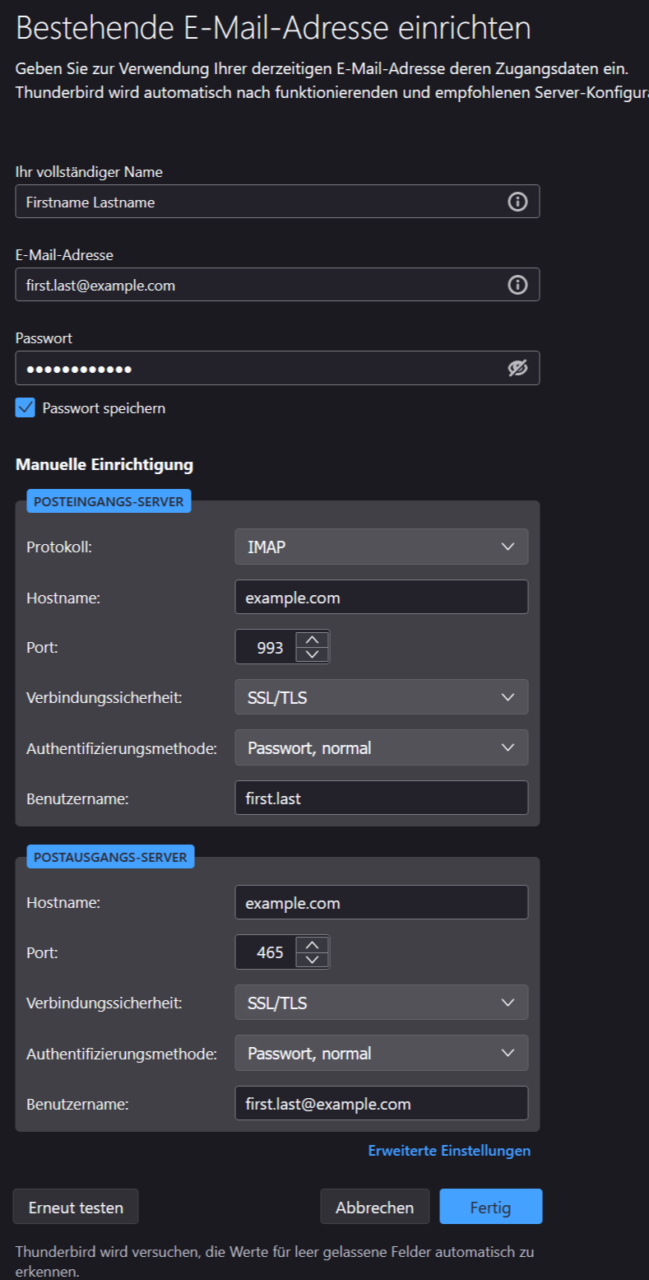

Im Folgenden wird Thunderbird als Mail-Client genutzt, allerdings sollte sich die Konfiguration von Postfächer nicht großartig unterscheiden.

Erneut ein kleiner Disclaimer: Fail2Ban mag den Autoconfig-Dienst der meisten Mail-Clients nicht sonderlich. Folglich werdet ihr sehr schnell gebannt werden. Entweder du deaktivierst Fail2Ban hier, du trägst die Serverdaten von Hand ein oder du stellst einen separaten “audodiscover”-Dienst.

Füge nun ein neues Email-Konto in deinem Client hinzu.

Vollständiger Name, Email-Adresse und Passwort sind, denke ich, selbsterklärend.

Hostname: example.com (halt deine Domain)

Bei deinem Benutzernamen für die Authentifizierung kannst du entweder nur dein Login nehmen (first.last) oder auch deine email (first.last@example.com).

Du solltest nun Verbunden sein. Jetzt eine Test-Email verschicken und eine Test-Email empfangen. Bedenke es ist durchaus möglich (je nach Anbieter), dass deine email im Spamordner landet. Das könnte an den DNS-Einstellungen liegen die noch nicht geupdatet wurden.

4.2 Nextcloud

Dieser Test ist relativ einfach. Logg dich aus und logg dich mit deinem Account “first.last” ein.

5. Aufräumen & Boni

5.1 LPA Aufräumen

Den LPA-Container kannst du jetzt stoppen, du benötigst ihn nur, wenn ein zweiter Nutzer ein Mail-Alias bekommen soll.

docker compose -f /opt/containers/lpa/docker-compose.yml down5.2 LUM Aufräumen

LUM kannst du auch stoppen, der Container wird nur benötigt, wenn du Benutzerkonten anlegen, löschen oder bearbeiten möchtest. Wenn du deinen Nutzern die Möglichkeit geben möchtest, selbst ihr Passwort zu ändern, dann sollte der Container weiter laufen.

docker compose -f /opt/containers/lum/docker-compose.yml downAußerdem gibt es noch die Möglichkeit, dass Nutzer bei euch einen Account erfragen können. Näheres hier findest du hier

Leider habe ich bisher keine “Passwort-vergessen” Funktion in den Docs gefunden.

5.3 Nextcloud Boni

Aktuell ist es leider doch kein Boni, da die Mail-App von Nextcloud etwas spinnt aber es ist im Grunde möglich, in den Admin-Einstellungen unter dem Punkt Groupware Mailserver Voreinstellungen zu definieren.

Soll heißen wenn jetzt der User first.last eine Email-Adresse von uns hat ( dafür haben wir das ja alles gemacht), denn können wir für unsere Domain die ganzen Server-Einstellungen wie host, port etc. eintragen.

6. Schlusswort

Wenn du Wünsche, Fehler oder sonstige Fragen haben solltest, tobt dich in den Kommentaren aus. Vergiss aber bitte nicht mich zu verlinken mittels @Monk

Hat es jemand geschafft das hier mit openldap von bitnami zum laufen zu bringen?

Der LDAP server der in der guide erwähnt wird funktioniert zwar auch, je doch ich komme nicht weiter weil die Attribute “mailHomeDirectory” usw fehlen.

Ich habe das postfix-book.schema gefunden je doch ich hab es nicht geschaft das ins LDAP zu importieren.

Hat jemand eventuell idee?

Vielen Dank für deine Anleitung. Sag mal hast du für dich eine Lösung das LDAP mit einem Zertifikat zu sichern?

Kleiner Hinweis noch: Im Punkt 2.2.1 wäre es noch gut zu erwähnen, lokale Bindings zu erstellen, die dann auf die Containerpfade gemappt werden. Das hatte ich vergessen, und dann waren nach dem Neustart des ldap-Containers natürlich die Daten weg 😉

Vielen Dank für die tolle Anleitung!

Ich habe das Problem, dass ich in der Nextcloud keine Verbindung zum LDAP-Server bekomme. Alle Anpassungen habe ich vorgenommen, schon zig Mal kontrolliert. Kann es am Netzwerk liegen, dass die beiden sich nicht finden?