Ich beschäftige mich derzeit mit verschiedenen Wireguard GUIs. Bald werde ich hier auch noch eine Anleitung zu Wireguard und einer passenden GUI veröffentlichen. Hier will ich euch einige GUIs vorstellen und welche Erfahrungen ich damit gemacht habe.

1 subspacecloud/subspace

Der aktuell letzte Commit des Projekts subspacecloud/subspace ist vom 07.06.2020. Dies ist mir doch etwas zu alt.

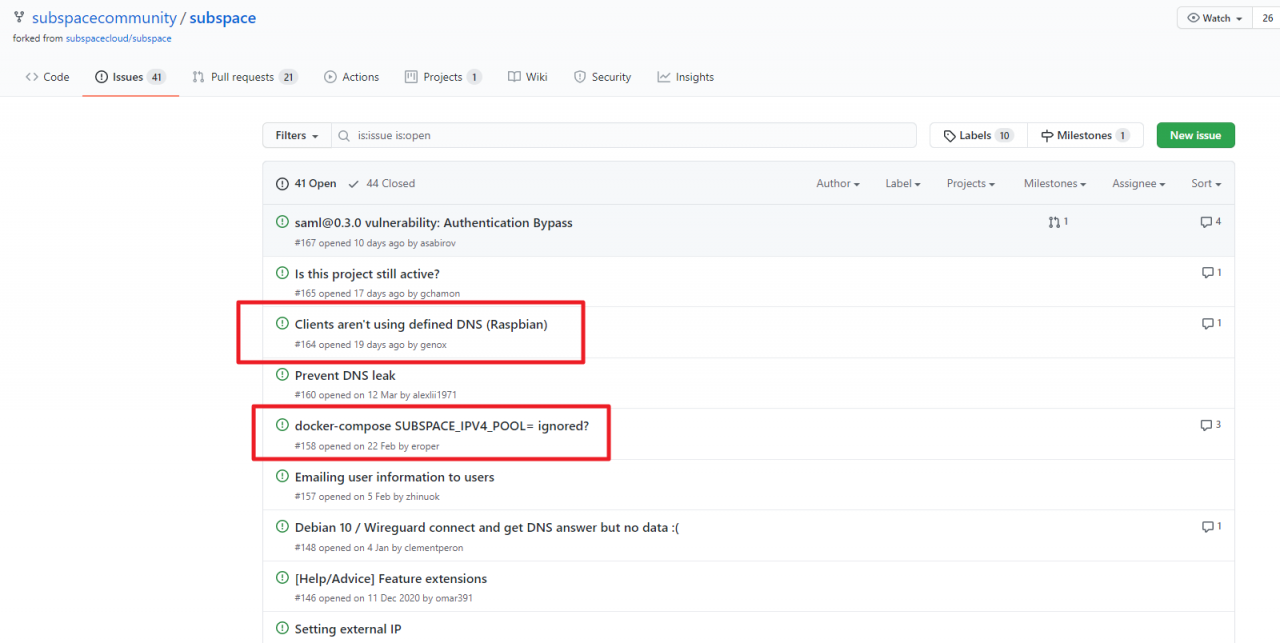

2. subspacecommunity/subspace

Im Internet wird auch oft auf das Projekt subspacecommunity/subspace verwiesen. Hier ist jedoch das Problem, dass der letzte Commit zwar vom 23.01.2021 ist, seit Juli aber nur noch Texte im Repository verändert wurden und kein Programmcode mehr hinzugefügt.

Auf eine Frage, ob das Projekt noch lebt, gibt es folgende Antwort:

Dazu kommt noch, dass keine DNS Server (kann ich bestätigen) sowie scheinbar die IPv4 Pools nicht übernommen werden.

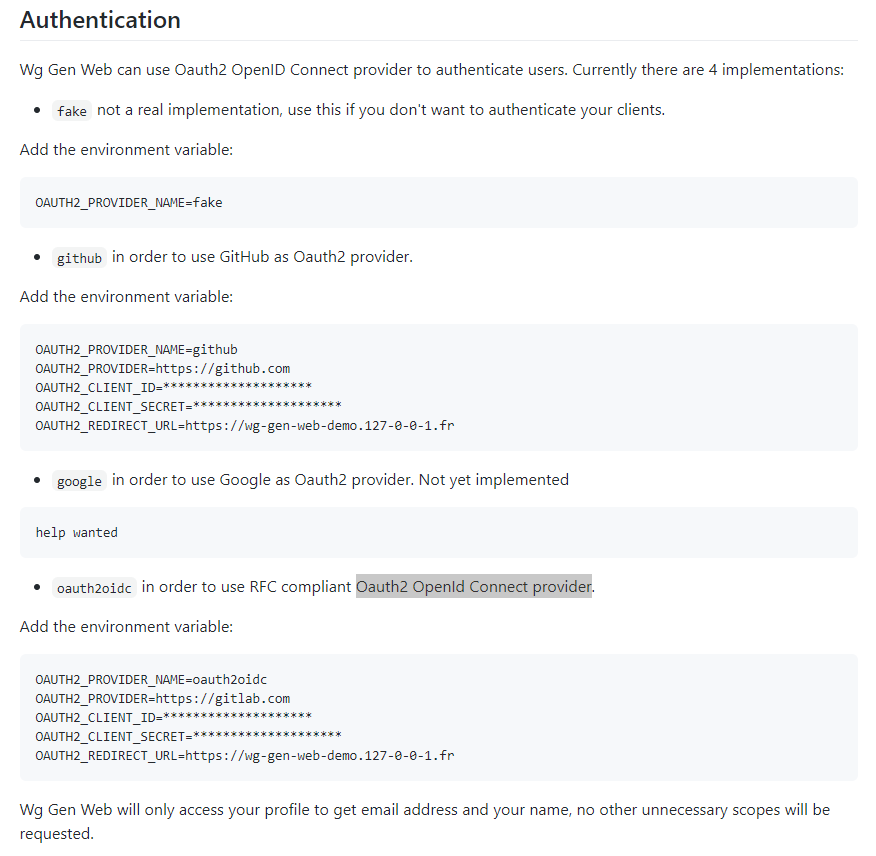

3. vx3r/wg-gen-web

Das Projekt vx3r/wg-gen-web sieht optisch sehr gut aus. Mein Problem hierbei ist jedoch, dass die Authentifizierung der Nutzer nicht einfach mittels Nutzername / Passwort erfolgen kann. Hier gibt es 4 Möglichkeiten:

- Keine Authentifizierung

- Github

- Oauth2 OpenId Connect provider

Leider passt mir so richtig keine davon.

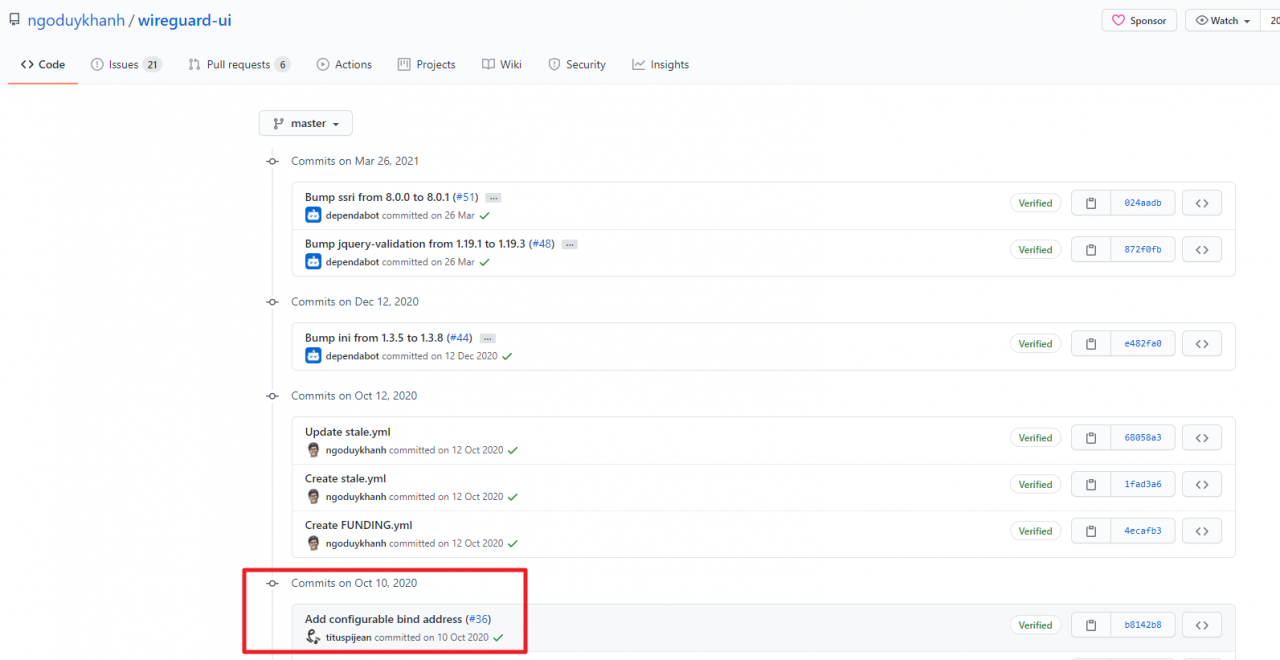

4. ngoduykhanh/wireguard-ui

Dieses Projekt sieht optisch auch super aus. Auch hier liegen die Updates des Programmcodes aber auch schon einige Monate zurück.

Der Standardnutzername / Passwort lautet “admin” “admin”. Ihr könnt dies lediglich per Datei anpassen, nicht per GUI. Die Datei findet ihr unter in eurem Verzeichnis und dann “db/server/users.json”. Das Passwort wird hier auch im Klartext abgelegt.

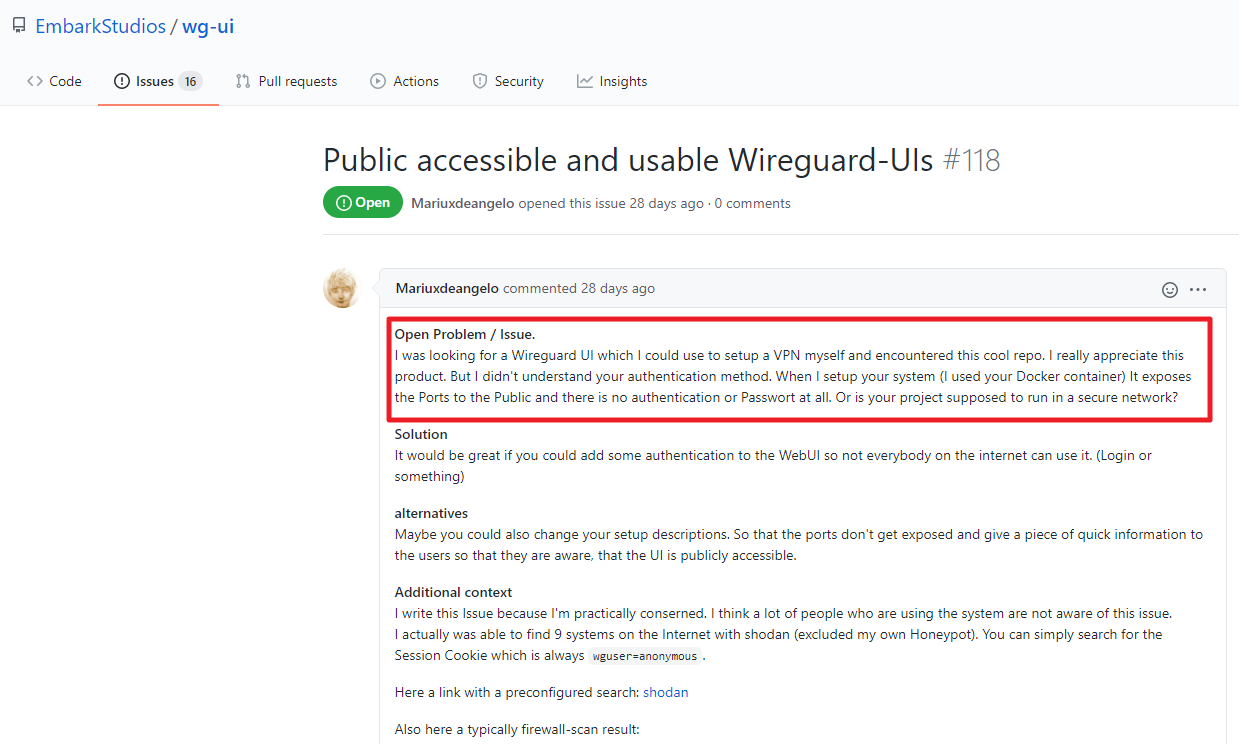

5. EmbarkStudios/wg-ui

Das Projekt EmbarkStudios/wg-ui hat keine Möglichkeit den Zugang zum Webinterface irgendwie “abzusichern”. Dies bedeutet, dass alle Leute, welche Zugang auf den Dienst (Webseite) habe, sich einfach selbst Accounts zu eurem WireGuard VPN erstellen können.

6. perara/wg-manager

Das Projekt perara/wg-manager bietet auch eine optisch ansprechende Oberfläche. Der Nutzername / Passwort wird hier per Docker Compose File übergeben. Das Projekt hat bei mir sehr gut funktioniert. Daher werde ich hierzu bald eine Anleitung veröffentlichen.

7. Mein Fazit

Es gibt hier sehr viele GUIs für Wireguard. Viele scheinen jedoch nicht mehr wirklich aktiv gepflegt zu sein. Daher kann ich jedem nur empfehlen, dass er sich vorher bei Github immer die “Issues” anschaut um grob abschätzen zu können, wie es um den Zustand des Projekts steht.

Mir persönlich hat perara/wg-manager am besten gefallen. Hier fallen mir beim Interface auch einige Kleinigkeiten auf, die nicht perfekt sind. Es lässt sich jedoch ohne Probleme nutzen und das ist schon mehr als manch anderes Projekt bieten kann.

Hallo zusammen,

Mariuxdeangelo hier. (Der oben erwähnt wurde 😊) Ich habe inzwischen auch eine Lösung gefunden, mit der ich gut leben kann, und welche auch einen PiHole und DenSec integriert. (Wie auch eine ganze menge anderer cooler sachen).

https://gitlab.com/cyber5k/mistborn

Das Projekt heißt Mistborn (Bedeutet auf Englisch was ganz andres)😅

Falls es jemanden hilft, gern auch mal hier reinschauen.

Ich verwende dieses Projekt. Gern auch mal anschauen: https://github.com/freifunkMUC/wg-access-server/ 🙂