SSH (Secure Shell) wird häufig verwendet, um auf entfernte Linux-Systeme zuzugreifen, die wichtige Informationen enthalten. Um die Sicherheit dieser Verbindungen zu erhöhen, empfiehlt es sich, eine zusätzliche Sicherheitsebene hinzuzufügen: die Zwei-Faktor-Authentifizierung (2FA). Zwei-Faktor-Authentifizierung ist eine Methode zur Bestätigung Ihrer Identität durch die Verwendung von mindestens zwei verschiedenen Authentifizierungsarten.

1. Vorbereitung

Zuerst installieren wir uns die benötigte Software

apt update && apt install libpam-google-authenticator -y2. SSH Konfiguration anpassen

Dazu öffnen wir folgende Datei:

nano /etc/pam.d/sshdFügt hier folgendes am Ende hinzu:

auth required pam_google_authenticator.soCode-Sprache: CSS (css)Nun öffnet ihr folgende Datei:

nano /etc/ssh/sshd_configAm Ende fügt ihr folgendes hinzu:

ChallengeResponseAuthentication yesNun passt ihr noch die folgenden beiden Zeilen an:

vorher:

PasswordAuthentication yes

KbdInteractiveAuthentication no

nachher:

#PasswordAuthentication yes

KbdInteractiveAuthentication yesCode-Sprache: CSS (css)Jetzt starten wir den SSH Dienst neu:

systemctl restart sshd.serviceCode-Sprache: CSS (css)3. Konfigurator einrichten

Dazu starten wir den Google Zwei Faktor Authentifizierungs-Dienst.

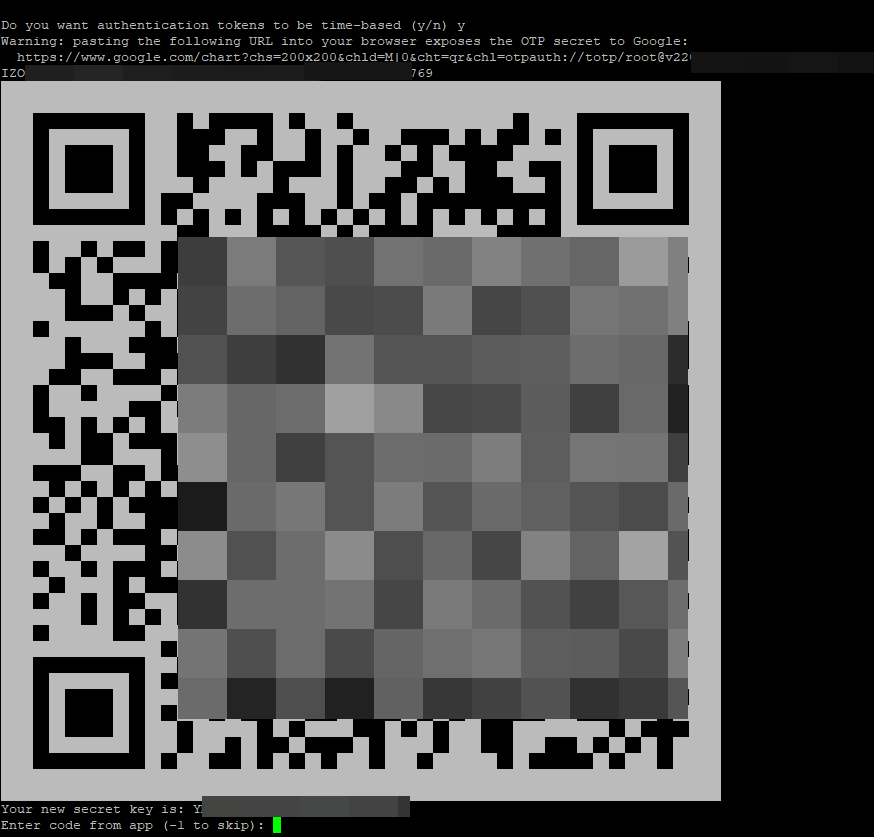

google-authenticatorTippt nun “y” ein und ihr solltet folgendes sehen:

Ausgabe inklusive aller Eingaben:

Enter code from app (-1 to skip): 019999

Code confirmed

Your emergency scratch codes are:

37855283

92510375

36252690

44505613

31751481

Do you want me to update your "/root/.google_authenticator" file? (y/n) y

Do you want to disallow multiple uses of the same authentication

token? This restricts you to one login about every 30s, but it increases

your chances to notice or even prevent man-in-the-middle attacks (y/n) y

By default, a new token is generated every 30 seconds by the mobile app.

In order to compensate for possible time-skew between the client and the server,

we allow an extra token before and after the current time. This allows for a

time skew of up to 30 seconds between authentication server and client. If you

experience problems with poor time synchronization, you can increase the window

from its default size of 3 permitted codes (one previous code, the current

code, the next code) to 17 permitted codes (the 8 previous codes, the current

code, and the 8 next codes). This will permit for a time skew of up to 4 minutes

between client and server.

Do you want to do so? (y/n) n

If the computer that you are logging into isn't hardened against brute-force

login attempts, you can enable rate-limiting for the authentication module.

By default, this limits attackers to no more than 3 login attempts every 30s.

Do you want to enable rate-limiting? (y/n) y

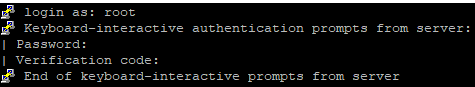

Code-Sprache: PHP (php)4. SSH Login

Nun müsst ihr beim Login zusätzlich zum Passwort noch den One Time Key eingeben.

“ChallengeResponseAuthentication” und “KbdInteractiveAuthentication” müssen wohl laut man-Page nicht beide gesetzt werden. Ersteres sei der veraltete Alias. Bei mit funktioniert die Konfiguration unter Debian Trixie auch ohne “ChallengeResponseAuthentication”.

Man könnte ggf. noch die mittlerweile mögliche Kombination mit dem PublicKey-Verfahren ergänzen.

Folgendes steht bei mir in den jeweiligen Dateien:

/etc/pam.d/sshd

/etc/ssh/sshd_config

Hi,

und danke für die Anleitung. Die Einrichtung klappt gut. Leider werde ich beim SSH-Login nicht nach einem zweiten Faktor gefragt.

Hat jemand eine Idee, woran es liegen könnte? Ich bin Anfänger und kann gern mit Hilfe Logs oder sonstige Ausgaben bereitstellen. Dazu bräuchte ich nur ein wenig Hilfe.

Vielen Dank!

VG fankg